Les enceintes[1] connectées peuvent-elles servir à de l’espionnage ? C’est la question que s’est posée Matt Kunze, un chercheur en sécurité informatique[2], qui s’est livré à une expérience très instructive. Ainsi, en janvier 2021, il a découvert une étonnante faille de sécurité dans les enceintes[1] connectées Google[6] Home Mini – depuis rebaptisé Nest Mini –, comme le rapporte Bleeping Computer. Il a immédiatement prévenu la firme de Mountain View, qui l’a récompensé d’une somme de 107 500 dollars pour sa trouvaille et qui a corrigé le problème en avril 2021 via une mise à jour[3] automatique. Ce n’est qu’en cette fin d’année 2022 que le chercheur a publié des détails techniques ainsi qu’un scénario d’attaque pour montrer comment la faille pouvait être exploitée. Ainsi, des pirates pouvaient prendre le contrôle de l’enceinte intelligente à distance et espionner les conversations autour d’elle en accédant au microphone. Heureusement, la manipulation était loin d’être simple et elle se limitait à un modèle d’appareil en particulier, ce qui a réduit le risque de piratage massif. mais elle pointe du doigt une potentielle utilisation malveillante de ces enceintes[1] connectées, pourtant si pratiques, pour récolter des données privées…

Google Home Mini : un micro sous contrôle

Le chercheur a découvert que, sur une Google Home Mini, les nouveaux comptes utilisateurs ajoutés à partir de l’application Google[6] Home étaient capables d’envoyer des commandes à distance depuis l’interface de programmation[4] de l’application (API) dans le cloud. De quoi intéresser les personnes mal intentionnées ! Pour s’ajouter comme utilisateur sans avoir le mot de passe[5] Wi-Fi de la victime, il suffisait de connaitre le nom de l’appareil, le certificat et l’identifiant cloud de l’API locale pour envoyer une demande de lien[10] au serveur[7] Google[6] en reproduisant la demande de liaison dans un script Python. À partir de là, c’était la porte ouverte à toute sorte d’abus. Ces failles ont pu être exploitées depuis 2018, date à laquelle les routines planifiées ont été lancées.

En effet, l’enceinte permet d’effectuer toutes sortes de commandes dans la maison, comme déverrouiller à distance des serrures connectées, réaliser des achats en ligne, fermer ou ouvrir les volets – très pratique pour un cambriolage –, renommer l’enceinte, forcer son redémarrage, lui faire oublier les réseaux Wi-Fi[8] stockés, forcer de nouveaux couplages Bluetooth ou Wi-Fi[8] et lire des médias dessus. Mais, surtout, le pirate peut abuser de la commande « appeler [numéro de téléphone] » en l’ajoutant à une routine. Elle permet d’activer[9] le micro en même temps que le lancement d’un appel vers le numéro du hacker, qui a ainsi tout le loisir d’écouter les conversations qui se déroulent autour de l’appareil compromis. Le seul moyen pour la victime de savoir que son appareil l’espionne est l’affichage en bleu de ses LED, qui clignotent lorsque le microphone est activé.

Heureusement, Google[6] a depuis ajouté une protection pour empêcher le déclenchement de la commande à distance par des routines. C’est pourquoi, on ne le rappellera jamais assez, il est primordial de vérifier que les mises à jour de sécurité de ses appareils – et pas que le Google[6] Home Mini – soient régulièrement faites. À noter que certains possèdent des fonctions pour bloquer physiquement l’accès à un microphone ou à la caméra.

Voici un équipement sonore pour ordinateur :

Voici un équipement sonore pour ordinateur :

Informatique est la compression entre information et automatique.

L’informatique moderne est née dans les années 70 avec l’avènement des premiers ordinateurs et les télécommunications, mais on concède à Alan turing les prémices de ce que sera l’informatique, avant la seconde guerre mondiale. Un très bon film à ce sujet, que je vous conseille, est Imitation Game. L’invention du transistor notamment, a permis une évolution fulgurante de l’informatique.

Voici à quoi ressemblaient les premiers ordinateurs, qui occupaient alors des salles entières :

Pour en savoir plus sur l’histoire de l’informatique, rendez-vous sur Wikipédia en cliquant ici.

Faire les mises à jour de ses logiciels et appareils est très important car elles permettent de bénéficier des corrections les plus récentes.

En effet, lorsque des failles de sécurité sont repérées, les programmeurs les corrigent en incorporant des patchs (aussi appelés correctifs) à leurs programmes afin d’éviter que de potentiels virus exploitant ces failles ne puissent atteindre le logiciel en question.

Les mises à jour consistent donc à rendre vos systèmes plus sécurisé, plus performants et parfois même, plus ergonomiques.

Si vous disposez d’un ordinateur relié à Internet, vous pouvez faire les mises à jour automatiques de vos logiciels en utilisant des versions payantes, ou faire vos mises à jours gratuitement de façon manuelle (en allant dans les options de votre logiciel).

Pour les smartphones, les mises à jour sont souvent automatiques si vous avec une connexion 3G, 4G ou en Wi-fi.

Vous pouvez voir ici comment faire une mise à jour du système Android et ici pour faire les mises à jour sur des appareils IOS.

Les métiers de l’informatique connaissent une forte explosion ces dernières années. Il est possible de développer des applications pour ordinateurs (PC, Mac), smartphones (Android, iOs) et appareils embarqués. Le rôle du développeur (celui qui programme) est de concevoir ces applications, en écrivant un code source, qui sera ensuite interprété et exécuté par l’ordinateur, c’est la programmation. Il existe de nombreux langages de programmations différents (PHP, C++, Swift, Java…). Si vous souhaitez savoir comment apprendre la programmation, cliquez ici.

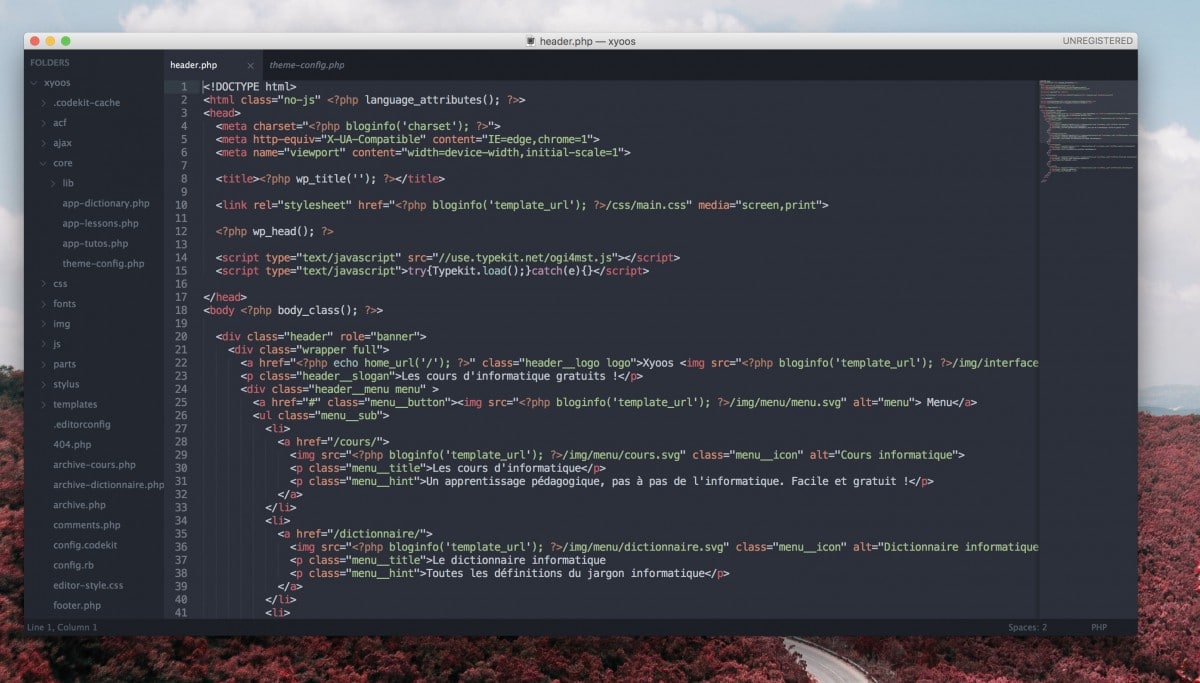

Voici à quoi ressemble un code source :

A chaque compte que vous créerez en ligne (sur le site de votre banque, sur une boutique en ligne, pour lire vos mails…) vous aurez besoin de créer un mot de passe.

Ne mettez jamais votre date d’anniversaire, le nom de votre chien ou de votre fils. Cela est trop facile à deviner. Optez pour un mot de passe combinant des chiffres et des lettres, et essayez de ne pas avoir le même mot de passe pour chaque compte utilisateur.

Plus le mot de passe est fort, plus il sera difficile à deviner.

Quand vous tapez un mot de passe sur Internet, il ne sera pas affiché, pour chaque caractère tapé, des points seront affichés, afin de garantir la confidentialité de celui-ci.

Le nom d’utilisateur est affiché en clair, le mot de passe est caché