Introduction

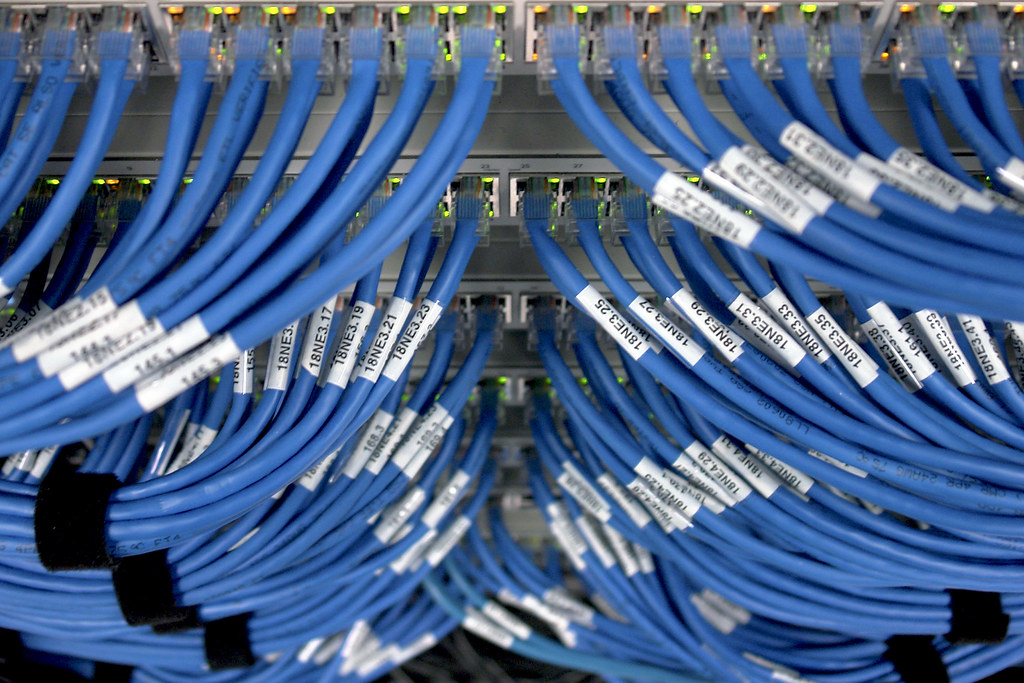

À l’ère du tout connecté, les réseaux informatiques constituent la colonne vertébrale du monde numérique. Entreprises, institutions, gouvernements et particuliers y échangent chaque jour des milliards d’informations sensibles.

Mais plus la connectivité s’étend, plus les menaces se multiplient : piratages, espionnage, vols de données, rançongiciels… La sécurité des réseaux est désormais un enjeu vital, à la fois technologique, économique et stratégique.

Cet article propose une immersion complète dans les principes, les outils et les défis de la cybersécurité appliquée aux réseaux modernes.

🧱 1. Comprendre la sécurité des réseaux

1.1. Définition

La sécurité des réseaux regroupe l’ensemble des mesures techniques et organisationnelles destinées à protéger les communications, les données et les systèmes connectés contre toute forme d’intrusion, de modification ou de destruction non autorisée.

Elle vise trois objectifs fondamentaux, connus sous le nom de triade CIA :

-

Confidentialité : seules les personnes autorisées peuvent accéder à l’information.

-

Intégrité : les données ne doivent pas être altérées pendant leur transmission.

-

Disponibilité : les services et ressources doivent rester accessibles à tout moment.

1.2. Les types de menaces

Les réseaux sont exposés à de nombreuses formes d’attaques :

-

Intrusions : tentatives d’accès illégitime à un système.

-

Malwares : virus, vers, chevaux de Troie ou ransomwares infiltrant le réseau.

-

Attaques DDoS (Distributed Denial of Service) : saturation d’un serveur par un trafic massif.

-

Spoofing : usurpation d’identité d’une machine ou d’un utilisateur.

-

Sniffing : interception de données circulant sur le réseau.

-

Ingénierie sociale : manipulation psychologique d’utilisateurs pour obtenir des accès.

🔐 2. Les principaux outils de protection

2.1. Les pare-feux (firewalls)

Le pare-feu est la première ligne de défense d’un réseau. Il filtre le trafic entrant et sortant selon des règles précises, bloquant tout flux non autorisé.

Il existe plusieurs types :

-

Pare-feu matériel (installé entre le réseau interne et Internet),

-

Pare-feu logiciel,

-

Pare-feu de nouvelle génération (NGFW) intégrant détection d’intrusions et contrôle applicatif.

2.2. Les systèmes de détection et de prévention d’intrusion (IDS / IPS)

Les IDS (Intrusion Detection Systems) surveillent le trafic réseau pour identifier des comportements suspects.

Les IPS (Intrusion Prevention Systems) vont plus loin : ils bloquent automatiquement l’activité malveillante.

Ces technologies s’appuient de plus en plus sur l’intelligence artificielle pour reconnaître des schémas d’attaque complexes.

2.3. Le chiffrement des communications

Le chiffrement rend les données illisibles pour toute personne non autorisée.

Les protocoles tels que HTTPS, SSL/TLS, ou VPN (Virtual Private Network) assurent la confidentialité des échanges sur Internet.

Les VPN d’entreprise permettent également à des employés distants d’accéder en toute sécurité à un réseau interne.

2.4. Les antivirus et anti-malwares

Ils analysent le trafic et les fichiers afin de détecter et neutraliser les programmes malveillants.

Les solutions modernes utilisent des bases de signatures mises à jour en temps réel et des moteurs heuristiques capables d’identifier des menaces inconnues.

2.5. Les politiques d’accès et d’authentification

Une bonne sécurité réseau repose aussi sur le contrôle des identités.

Les entreprises adoptent des systèmes d’authentification forte :

-

MFA (Multi-Factor Authentication),

-

Single Sign-On (SSO),

-

Zero Trust, un modèle selon lequel aucun utilisateur ou appareil n’est considéré comme fiable par défaut.

🧩 3. La sécurité dans les architectures modernes

3.1. Les réseaux d’entreprise

Dans un environnement professionnel, la sécurité doit être intégrée à plusieurs niveaux :

-

Sécurité périmétrique : filtrage du trafic entre Internet et le réseau interne.

-

Sécurité interne : segmentation en VLAN pour isoler les départements.

-

Surveillance continue : analyse du trafic, détection d’anomalies et gestion des incidents.

3.2. Le cloud et les environnements hybrides

Le passage au cloud impose une nouvelle approche : la sécurité partagée.

Les fournisseurs garantissent la sécurité de l’infrastructure, tandis que les entreprises doivent protéger leurs données et configurations.

Les solutions comme SASE (Secure Access Service Edge) combinent connectivité et sécurité pour les réseaux distribués.

3.3. Le rôle de l’intelligence artificielle

Les systèmes de cybersécurité s’appuient désormais sur des algorithmes capables d’apprendre et de réagir automatiquement :

-

détection des anomalies comportementales,

-

blocage en temps réel,

-

corrélation d’événements multiples pour identifier les attaques sophistiquées.

L’IA permet de réduire considérablement les temps de réaction et d’anticiper les menaces émergentes.

🌍 4. Les grands défis de la sécurité des réseaux

4.1. L’explosion de l’Internet des objets (IoT)

Des milliards d’appareils connectés (caméras, capteurs, objets domestiques) communiquent via Internet, souvent sans protection suffisante.

Chaque objet non sécurisé devient une porte d’entrée potentielle pour les cybercriminels.

Les experts recommandent la mise à jour régulière des firmwares et la segmentation des réseaux IoT.

4.2. Le télétravail et la mobilité

Le travail à distance a élargi la surface d’attaque : ordinateurs personnels, connexions Wi-Fi non sécurisées, partages de fichiers en ligne…

Les entreprises doivent former leurs employés à la cyber-hygiène : mots de passe robustes, VPN, prudence face aux e-mails suspects, etc.

4.3. La pénurie d’experts en cybersécurité

Selon les estimations internationales, plus de 3 millions de postes liés à la cybersécurité restent vacants dans le monde.

Former de nouveaux talents devient donc une priorité absolue pour garantir la résilience numérique des organisations.

🔭 5. Vers une cybersécurité de nouvelle génération

Les technologies émergentes transforment profondément la sécurité des réseaux :

-

Blockchain : garantit l’intégrité et la traçabilité des échanges.

-

Réseaux quantiques : communications inviolables grâce aux lois de la physique.

-

IA explicable : systèmes capables de justifier leurs décisions de blocage.

-

Zero Trust Networking : approche globale où chaque requête est vérifiée, même à l’intérieur du réseau.

Ces avancées visent un objectif commun : construire un environnement numérique de confiance, où performance et sécurité ne s’opposent plus.

Conclusion

La sécurité des réseaux n’est pas une option : c’est une condition essentielle de la confiance numérique.

À l’heure où la cybercriminalité devient un fléau mondial, chaque acteur – utilisateur, entreprise ou État – doit participer à la défense de ce patrimoine invisible qu’est le réseau mondial.

Investir dans la cybersécurité, c’est investir dans la stabilité de l’économie numérique et la souveraineté technologique.

Citation TUTOMAG :

« La sécurité des réseaux n’est pas un mur : c’est un écosystème vivant, qui apprend, s’adapte et protège. »

— Henry Jean, Rédaction TUTOMAG 2025